Erstellt am: 29. 11. 2016 - 16:53 Uhr

Smartphones mit chinesischem Rootkit

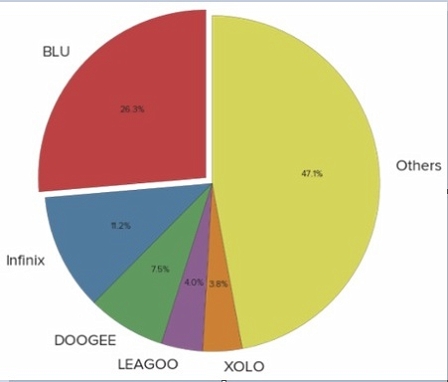

Das Rootkit sorgt nicht nur auf Geräten des chinesischen Herstellers BLU, der zuvor wegen der unfreiwillig verschickten Nachrichten in die Schlagzeilen geraten war, für Aufruhr, sondern auf 55 Geräten von mindestens sechs Herstellern. Die betroffenen Smartphones werden weltweit verkauft.

Android ist eine Variante des Computer-Betriebssystems Linux. Bei Linux gibt es die Möglichkeit, sich als User namens "root" anzumelden. Wer "root" heißt, kann alle Daten und Programme auf dem Gerät verändern. Ein sogenanntes "Rootkit" ist eine Sammlung von Software-Werkzeugen, die heimlich installiert wird und es einem Angreifer ermöglicht, als "root"-User am Gerät zu agieren, aber aus der Ferne übers Internet.

BLU

Das Rootkit, das im Lauf der letzen Wochen von den Sicherheitsforschern der Firma Anubis Networks enttarnt wurde, gibt vor, ein Update-Werkzeug zu sein. Bestandteile von Android wurden ausgetauscht und manipuliert, um die eigentliche Funktionsweise der Software zu verbergen. Das Tool versucht ständig, mit drei verschiedenen Internet-Domains Kontakt aufzunehmen. Zwei dieser drei Domains waren noch nicht im Internet registriert, als Anubis das Tool unter die Lupe nahm - daraufhin registrierten die Sicherheitsxperten beide Domains und beobachteten, was geschah: 2,8 Millionen Smartphones nahmen sofort mit den Domains Kontakt auf.

Ragentek

Die Forscher hätten über die von ihnen selbst registrierten Domains ohne großen Aufwand vollständige Kontrolle über alle 2,8 Millionen Handys erlangen können - also Dateien kopieren oder löschen, Programme installieren, Nachrichten lesen usw. Hätte ein bösartiger Angreifer diese Möglichkeit vor Anubis entdeckt, wäre wohl genau das passiert. Eine dritte Domain allerdings wird nicht von Anubis Networks, sondern von Unbekannten kontrolliert. Das Rootkit nimmt täglich Kontakt mit dieser Domain auf - wem sie gehört, steht derzeit nicht fest. Das Rootkit stammt jedenfalls von einer chinesischen Firma namens Ragentek, die auch selbst Smartphones herstellt.

Ein weiteres Problem an der angeblichen Update-Software, die als Rootkit fungiert: Sie kommunziert völlig unverschlüsselt. Daher ist es für außenstehende Angreifer leicht möglich, den Datenverkehr der betroffenen Geräte abzufangen - eine sogenannte Man-in-the-Middle-Attacke also. Diese ist dank des Rootkits so einfach möglich, dass man am besten gar nichts Sensibles mit den Geräten verschicken sollte.

Anubis Networks

Außer in den Smartphones von Ragentek und BLU steckt das Rootkit unter anderem in den Geräten der chinesischen Hersteller Infinix, Doogee, Leagoo und Xolo. Das sind hierzulande zwar eher unbekannte Firmen, doch deren Geräte sind über Internethändler wie Amazon und bei diversen Diskontern erhältlich.

Laut den Sicherheitsforschern von Anubis soll zumindest BLU mittlerweile Updates verteilen, mit denen das Sicherheitsproblem beseitigt wird - angeblich. Das Vertrauen in Smartphones chinesischer Herkunft ist nach der Entdeckung dieser zweiten Spionage-Software innerhalb weniger Tage wohl ernsthaft beschädigt. Eine vollständige Analyse des Rootkits, der Methoden, mit denen versucht wurde es zu verstecken, sowie Informationen über die Hersteller, in deren Smartphones es steckt, gibt es auf der Website von Anubis Networks.