Erstellt am: 24. 11. 2015 - 16:53 Uhr

IS-Netzpropaganda bis jetzt kaum analysiert

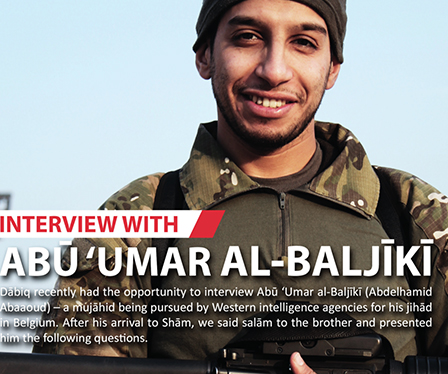

Zwei Wochen nach den Anschlägen von Paris hat sich keines der Gerüchte über den Einsatz von besonders raffinierten Verschlüsselungsmethoden bestätigt. Dafür stellte sich heraus, dass der Drahtzieher der Pariser Killer schon im Februar 2015 einen genau solchen Anschlag angekündigt hatte. In der englischen Ausgabe des IS-Pamphlets "Dabiq" (Ausgabe 7) wurde "Abu Umar Al-Baljiki" mit einer Bilderserie gefeiert, sogar sein echter Name "Abdelhamid Abaaoud" wurde genannt.

Katz- und Mausspiel

Welche Medien nutzen Dschihadisten zur Massenkommunikation, welche Rolle spielt Twitter und wie werden Botschaften verschlüsselt? Ein Interview mit der Security-Expertin Julie Gommes.

Anfang November wurde die überhaupt erste öffentliche Studie zu den englischsprachigen Propagandaorganen dieser Terrorgruppen vorgestellt. Die Studie zeigt, dass die akademische Analyse dieses Materials, das zum Verständnis und damit zur Abwehr von Angriffen unerläßlich ist, noch ganz am Anfang steht. Hauptgrund dafür ist offenbar die Linie aller großen EU-Regierungen, den Zugang zu dieser Propaganda mit "Filtern" oder "Blockaden" zu erschweren.

Das "Cyberterrorism Project"

cyberterrorism_project

In dieser Studie des 2011 gegründeten interdisziplinären "Cyberterrorism Poject" und der Univerität Massachusets wurde nur vorab einmal gesichtet, was es an Material überhaupt zu analysieren gibt. Die Aufarbeitung selbst ist erst bei einfachsten Statistiken angelangt: Ausgaben, Frequenz und Zeitpunkte des Erscheinens, Wort und Bildanzahl von 38 Ausgaben der zum Teil sehr umfangreichen Magazine "Inspire" (Al Qaeda), "Azan" (Taliban), "Dabiq" (IS), Gaidi Mtaani (Al Schabab). Wie die Statistik zeigt, ging der PR-Abteilung von Al Kaida, deren Magazin seit 2010 regelmäßig erschienen war, im Lauf des Jahres 2014 langsam die Luft aus. 2015 erschien keine einzige Ausgabe von "Inspire" mehr und auch das Taliban-Magazin hat seinen Betrieb offenbar eingestellt.

Aktuell dazu in ORF.at

Am Dienstag wurde ein russischer Kampfjet von der türkіschen Luftwaffe abgeschossen, seitdem wird gestritten ob dies über syrischem oder türkischem Territorium passiert ist.

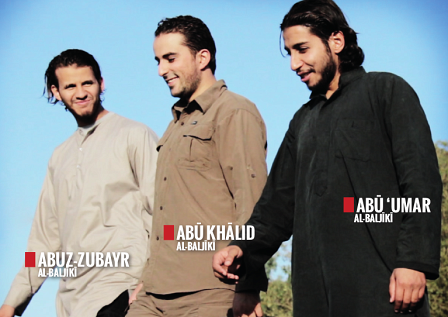

Von 2009 bis zum Juni 2015 erschienen insgesamt 860.000 Worte Text und 3.800 Bilder in diesen Broschüren, das bei weitem beliebteste Bildmotiv sind offenbar "Terror-Selfies", denn auf rund einem Drittel aller Fotos sind Einzel- oder Gruppenbilder von Terroristen zu sehen. Drei dieser Fotos zeigen Abdelhamid Abaaoud allein und mit seinen belgischen Mittätern. Zum Zeitpunkt des Erscheinens der Fotos, Mitte Februar 2015, waren die beiden abgebildeten Mittäter Abaaouds aus Belgien bereits tot und nur er selbst noch am Leben und angeblich in Syrien. Das behauptet wenigstens sein Narrativ.

Das Narrativ des Terroristen

Abaaoud beschreibt da, wie er mit zwei weiteren in Belgien geborenen Islamisten aus Syrien nach Belgien aufgebrochen war, "um die Kreuzfahrer zu terrorisieren". Details der Reise und der Weg werden nicht verraten, nur dass es lange dauerte und sehr beschwerlich war, die Einreise muss noch 2014 erfolgt sein. Danach wird nämlich beschrieben, wie beiden Mittäter bei einer großangelegten Polizeirazzia im Jänner 2015 ums Leben kamen. Am 15. Jänner waren im nordbelgischen Verviers zwei Terroristen von der Polizei erschossen worden, bei denen später neben Kalaschnikows und Sprengstoff auch Uniformen der Polizei gefunden worden.

Public Domain

Diese Razzien passierten nicht aus heiterem Himmel sondern erfolgten im Zuge der Fahndung nach den Hintermännern der Anschläge auf Charlie Hebdo und andere Ziele in Paris. Gesucht und auch in Verviers verhaftet wurde nämlich jener Mann, der als Waffenlieferant der Pariser Attentäter vom Jänner verdächtigt wird. Die Strafverfolger mussten also spätestens im Februar Bescheid gewusst haben, dass sie es hier mit einer belgisch-französischen Terrorzelle zu tun haben, deren Anführer und Hintermänner noch auf freiem Fuß sind.

Die Gründe für das Versagen der Geheimdienste im "Kampf gegen den Terror" waren nie Verschlüsselung, sondern selbst gemachter Datenoverkill und notorische Defizite bei Fremdsprachen in den Diensten, sagte Geheimdienstexperte James Bamford zu ORF.at.

"Allah hat sie geblendet"

Über seine eigenen Umstände äußert sich "Abu Umar, der Belgier" in diesem Narrativ kaum. Er sei nicht dabeigewesen, als "seine Brüder mit 'shahada' gesegnet wurden", vielmehr sei er von den Geheimdiensten gejagt worden, denen er bekannt gewesen sei, weil sie ihn schon einmal verhaftet hätten. All diesen Fährnissen zum Trotz habe er "Dank Allah, der sie geblendet hatte", zurück nach Syrien reisen können, gab Abaaoud an. Anders als die Hinfahrt muss diese Rückreise allerdings blitzartig gegangen sein, denn keine drei Wochen später erschien schon sein Porträt als Rückkehrer aus Belgien in "Dabiq".

Pbulic Domain

Wie weit solche Werbeprospekte für die verschiedenen "Terror-Produkte" funktionieren, liegt zwar im Dunklen, klar ersichtlich ist hingegen, dass sie nicht nur für PR nach Außen, sondern auch für gruppendynamische Zwecke innerhalb der Terrorgruppe dienen. Da die Pamphlete an Islamisten gerichtet sind, die des Arabischen beschränkt bis gar nicht mächtig sind, sprechen sie sowohl aktive Terroristen, wie mögliche Interessenten gleichzeitig an. Das bei weitem häufigste Bildmotiv quer über alle Zeitschriften waren von Anfang an deshalb nicht Hinrichtungen, sondern Heldenposen.

Erkenntnisse zu IS und PGP-Verschlüsselung

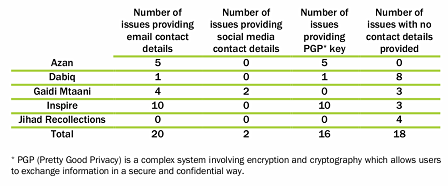

Zu solchen Inhaltsanalysen ist die Studie, die ganz zurecht als "vorläufig" bezeichnet wird, noch überhaupt nicht vorgedrungen, dennoch enthält sie bereits einige Erkenntnisse, die sich mit anderen decken. Während die Magazine von Taliban und Al-Kaida in allen 15 Ausgaben stets eine Kontakt-E-Mail und einen dazu passenden PGP-Schlüssel angeboten hatten, findet sich laut Studie ein solches Angebot nur in einer einzigen von den neun analysierten Dabiq-Ausgaben.

cyberterrorism_project

Wenn eine Person oder eine Gruppe über PGP-Schlüssel verfügt, bedeutet das freilich noch lange nicht, dass sie auch regelmäßig benützt werden. Gerade PGP stellt Einsteiger vor überraschende Hürden, weil es genau umgekehrt funktioniert, wie alle Sperr- und Öffnungsmechanismen im physischen Leben. Wenn auf beiden Seiten der PGP-Kommunikation Anfänger sitzen, bleibt es zumeist bei einem Erstversuch. Interessanterweise finden sich in keiner Ausgabe von "Dabiq" irgendwelche Kontakte ins Web oder zu sozialen Medien, das ist sehr ungewöhnlich für ein Medium, das der Rekrutierung dient.

Falschmeldungen zu Verschlüsselung

Der einzige Verschlüsselungsdienst, der nachweislich von IS-Sympathisanten in diesem Zusammenhang genutzt wurde, ist der "Telegram"-Dienst des gleichnamigen deutsch-russischen Chat-Anbieters. Nachdem "Telegram" Ende September neben den verschlüsselten auch öffentliche Chat-Kanäle angeboten hatte, waren die Anhänger der Terroristen prompt durch einschlägige Propaganda aufgefallen. Vergangene Woche wurden dannn ein paar Dutzend solcher Konten vom Diensteanbieter selbst gelöscht.

Auch die Nachrichten über eine Anleitung des IS für sichere Kommunikationsprogramme waren bestenfalls halbrichtig. Dieses Manual, in dem eine bunte Reihe von Verschlüsselungsprogrammen unterschiedflichster Qualität vorgestellt werden, stammt nicht vom IS. Sie wurde vielmehr von der kuwaitischen Sicherheitsfirma Cyberkov für Aktivisten und Journalisten im Gazastreifen vor mehr als einem Jahr produziert, wobei hochsichere Anwendungen wie Tor oder Signal in einer Reihe mit weniger sicheren Apps stehen.

Fakten zu Verschlüsselung und Hacking

Der Orientalist und Islamforscher Peter Van Osteyen unterhält ein Archiv, in dem alle bisherigen Ausgaben von "Dabiq" archiviert sind

Zu letzteren gehört auch der erwähnte "Telegram"-Dienst, der laut Experten gravierende Designfehler aufweist und auch das Auftauchen der allerersten Website von IS-Sympathisanten im sogenannten "Dark Web", also dem TOR-Netz (.onion) wirft am ehesten noch die Frage auf, warum das erst jetzt passiert. Dabei handelt es sich um einen primitiven "Mirror", der eine existierende Website ins TOR-Netz spiegelt, wobei einzelne Links wieder aus dem TOR-Netz ins Web hinausführen.

Public Domain

Das alles zusammen ist so gar nicht State of the Art der Technik und deutet überhaupt nicht auf die Existenz einer "Cyberterror"-Einheit des IS hin, die in den Breitenmedien regelmäßig als Teufel an die Wand gemalt wird. Auch hier wurde von Medien, Behörden und Politik restlos übertrieben, denn der spektakulärste Hack, der dieser Gruppe zugeschrieben wurde, war eine "Cyber-Attacke" auf den Generalstab der US Army (CENTCOM) - erfolgreich gehackt wurde allerdings nur der Twitter-Account des Generelstabs.

"Bar jeder Logik"

Von Herbst 2014 bis März 2015 habe es zwar um die 600 Attacken auf Websites von Institutionen und Behörden durch drei verschiedene IS-Hackergruppen gegeben, hieß es in einem im März erschienen Bericht der russischen Sicherheitsfirma Group-IB. Obwohl man gegen weit komplexere Angriffe recht gut geschützt sei, sollte die Gefährlichkeit von Angriffen durch IS-Hacker deshalb nicht unterschätzt werden, "weil sie bar jeder Logik sind und ausschließlich auf maximale Reichweite in Sozialen Medien abzielen."

Bar jeder Logik ist auch das Narrativ des Terroristen, der aufgebrochen war "um Kreuzritter zu terrorisieren", von seiner wundersame Rückkehr nach Syrien binnen zweier Wochen, obwohl alle Geheimdienste Europas hinter ihm her waren. Nach dieser Logik müsste er schon kurz danach erneut die lange beschwerliche Reise nach Europa angetreten haben, um im November die Anschläge in Paris zu organisieren. Der Zweck dieses Narrativs ist klar, es soll suggeriert werden, dass Terroristen jederzeit mit den Flüchtingskolonnen aus Syrien in Europa einsickern könnten. Wesentlich weniger wundersam, aber dafür plausibler wäre eine Deutung, die bei der Tatsache ansetzt, dass Verviers, wo Abaaouds Kumpane im Jänner erschossen wurden, gerade einmal 25 Kilometer entfernt von Aachen, Deutschland ist. Zu den Charakteristika seiner Terrorgruppe hat gehört, dass sie regelmäßig Unterschlupf über der Grenze suchten, um im Nachbarstaat dann zuzuschlagen.